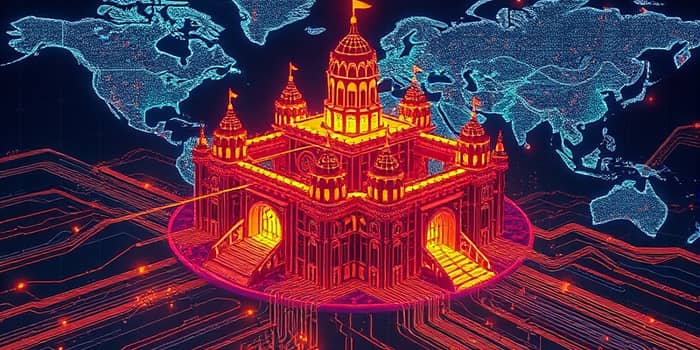

En un mundo cada vez más interconectado, mantener el control independiente sobre tu infraestructura digital se ha convertido en un imperativo estratégico. La soberanía digital no solo es un concepto teórico, sino una práctica esencial para salvaguardar la privacidad y la seguridad de gobiernos, empresas y ciudadanos.

Este artículo ofrece una visión completa: definiciones clave, amenazas actuales, tácticas de protección y ejemplos reales. Descubre cómo dar pasos concretos para asegurar tus activos y fomentar un entorno digital más resiliente.

Amenazas actuales en el ciberespacio

La transformación digital, el trabajo remoto y la proliferación de dispositivos conectados han elevado el riesgo de incidentes cibernéticos. A diario se lanzan ataques de ransomware que paralizan sistemas críticos, mientras la dependencia de proveedores foráneos expone a espionaje y sanciones.

Entender estas amenazas es el primer paso para configurar defensas robustas y adaptar tus procesos de gobernanza digital.

¿Qué son los activos digitales?

Los activos digitales incluyen datos confidenciales, redes, software y hardware. Son el corazón de la operación moderna y requieren un enfoque coordinado para evitar fugas y manipulaciones.

- Datos sensibles: información personal, registros financieros y propiedad intelectual.

- Infraestructura crítica: servidores, centros de datos y equipamiento de red.

- Servicios de nube y aplicaciones: plataformas que procesan y almacenan información.

La dependencia de proveedores extranjeros puede resultar en vulnerabilidades ocultas o interrupciones estratégicas que socaven la autonomía de tu organización.

Estrategias prácticas para la soberanía digital

Adoptar medidas concretas eleva tu capacidad de defensa y reduce la exposición. A continuación, una guía de pasos esenciales:

- Elegir proveedores locales y jurisdicciones conocidas para almacenar datos.

- Implementar cifrado de extremo a extremo en todas las comunicaciones internas.

- Aplicar controles de acceso mínimo y clasificación de información.

- Actualizar sistemas regularmente y automatizar copias de seguridad.

- Formar a los empleados en ciberseguridad y buenas prácticas remotas.

- Monitorizar tráfico y detectar anomalías con herramientas de inteligencia.

Con estas tácticas, desarrollarás una base sólida de protección integral de tus activos y mejorarás tu capacidad de respuesta ante incidentes.

Casos y regulaciones destacados

La Unión Europea ha liderado iniciativas normativas que sirven de referencia global. El Reglamento General de Protección de Datos (GDPR) sentó precedentes en derechos de los usuarios y gobernanza de datos.

La creación de GAIA-X, una infraestructura federada, ejemplifica la búsqueda de autosuficiencia en innovación y confianza digital dentro del bloque comunitario. Por su parte, la Directiva NIS2 impulsa estándares de ciberseguridad para operadores de servicios esenciales.

En otros contextos, soluciones como Microsoft Sovereign Cloud ofrecen entornos operativos independientes que cumplen con requisitos regulatorios locales.

Conclusión y próximos pasos

La soberanía digital es un camino que combina tecnología, legislación y conciencia individual. No basta con adoptar herramientas avanzadas; se requiere un enfoque holístico que integre lo físico y lo digital.

Empieza hoy revisando tu infraestructura, definiendo políticas claras de datos y fortaleciendo la formación de tu equipo. Con estos cambios darás un gran paso hacia la construcción de sociedades más seguras y libres en la era global.

Referencias

- https://donestech.net/noticia/soberania-digital-definicion-explicacion

- https://aslan.es/proteccion-de-activos-digitales-desafios-y-soluciones-en-la-era-de-la-ciberseguridad/

- https://www.trendmicro.com/es_es/what-is/data-sovereignty/digital-sovereignty.html

- https://www.realinstitutoelcano.org/analisis/digital-security-en-la-nueva-era-de-transformacion-digital/

- https://blog.tixeo.com/es/como-se-define-la-soberania-digital/

- https://www.iloq.com/es/secretos-de-cerradura/cyber-security/

- https://www.oodrive.com/es/blog/noticias/cuestiones-clave-de-la-soberania-digital-para-comprender/

- https://www.aryaka.com/es/blog/network-security/

- https://es.wikipedia.org/wiki/Soberan%C3%ADa_digital

- https://www.semantic-systems.com/semantic-noticias/articulos-de-seguridad/ciberseguridad-campo-crucial-en-la-era-digital-formacion-y-concienciacion-en-ciberseguridad/

- https://www.sentinelone.com/es/cybersecurity-101/cybersecurity/what-is-cyber-infrastructure/

- https://telefonicatech.com/techiepedia/soberania-digital

- https://learn.microsoft.com/es-es/industry/sovereign-cloud/overview/digital-sovereignty